Websense称WebShell成大规模攻击突破口

来源:岁月联盟

时间:2013-06-06

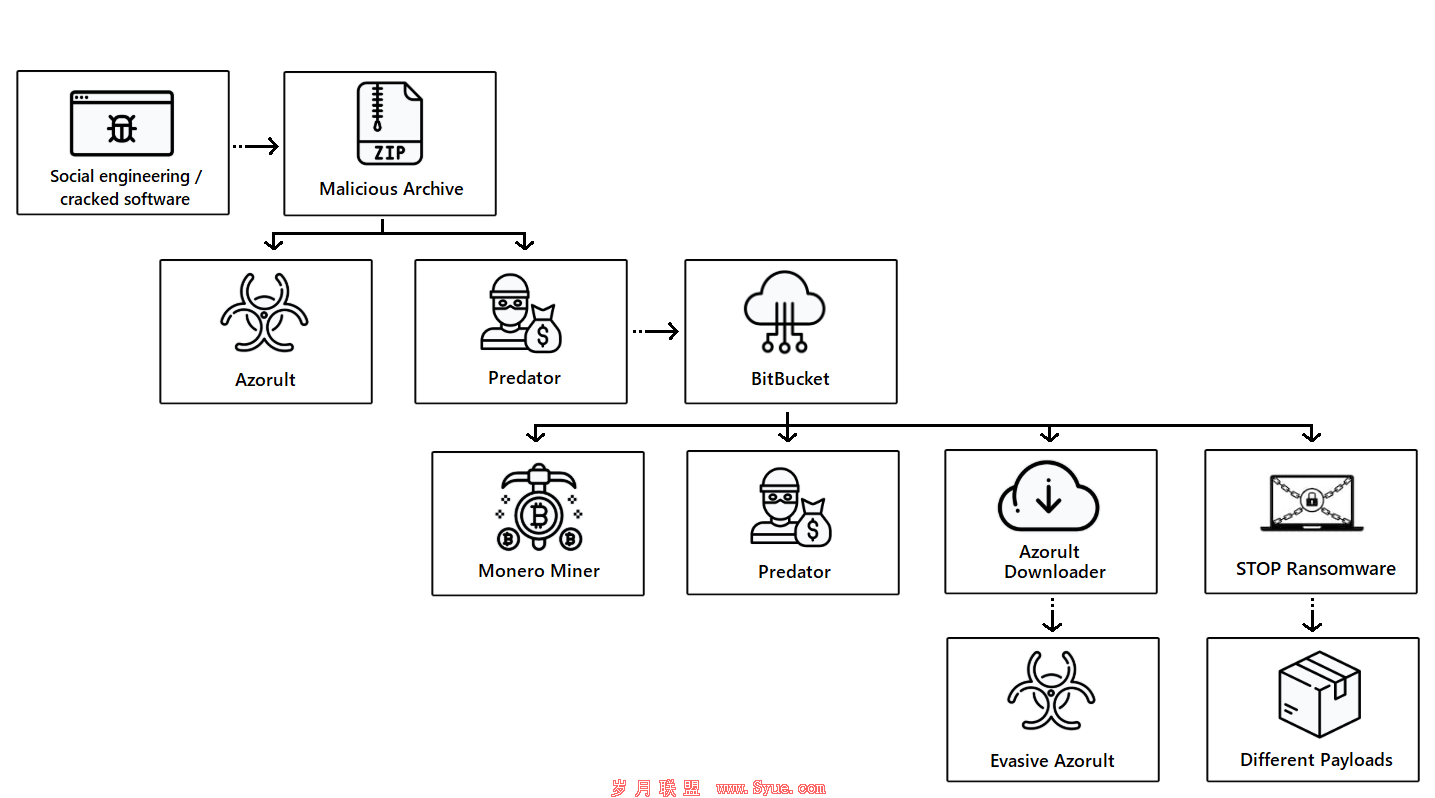

Websense安全专家指出,许多大规模的入侵活动都可以自动完成:查找系统漏洞,发现漏洞之后,自动安装漏洞利用工具。接管程序通常也会将远程管理工具下载到被入侵网站。在攻击者成功入侵网站之后,他们所部署的常见工具就是WebShell。下面是Websense安全专家检测到的一起攻击事件。在此次攻击中,攻击者首先找到托管Web应用漏洞,然后上传一个以服务器支持的语言编写而成的恶意应用程序后门。这样,攻击者就可以实现对整个Web服务器的控制

攻击者向服务器中添加恶意后门工具,以实现对整个服务器的控制

WebShell是可以在系统上运行并且可以远程管理电脑的脚本或代码(以PHP、Perl、Python等脚本语言编写而成)。尽管很多时候WebShell可以用作远程管理工具,但是它们也很有可能会被恶意软件编写者利用,作为入侵网站的工具。一旦攻击者可以在Web服务器上执行此脚本,他就获得了对托管操作系统外壳程序的访问权限,与Web服务器拥有相同的特权。为了躲避防火墙或杀毒软件的检测,攻击者通常会采用代码混淆与加密等规避技术。企业需要完整的内容检测方法来检测并拦截WebShell的传播,并且可以采用各种常见混淆技术或解密脚本来揭露其真正意图。

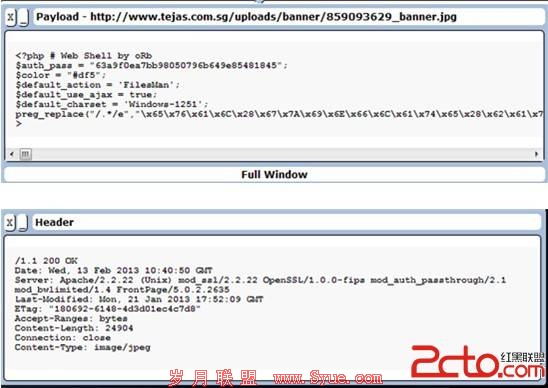

以下是Websense安全专家检测到的另一起网络攻击。在此次攻击中,攻击者利用了一个名为“oRb”的自定义WebShell。该WebShell本身可以通过混淆技术来躲避检测,并且使用了带有“e”修饰符的preg_replace函数。此外,通过在标题中声明文件类型是图形文件,服务于此WebShell的URL也在试图误导系统安全工具。

一旦WebShell脚本在网络中运行,就会为服务器的远程操作提供相应的Web接口:服务器信息、文件管理器(访问文件系统)、访问执行命令、SQL管理器、PHP代码执行、搜索文件与文件中的文本、上传恶意内容、注入大量代码等,为企业网络带来了极大的安全威胁。

Websense安全专家表示,Websense作为Web安全行业的领军企业,始终致力于保护用户免受各种网络攻击的侵害。具有实时扫描功能的WebsenseACE(高级分类引擎)可以检测各种混淆方法与技术,阻止用户对恶意WebShell或网页的访问,并监控出站内容,防止敏感数据离开企业网络,为企业网络提供实时的安全防护。同时,WebsenseThreatSeeker网络作为具有网络识别功能的最大规模智能网络,每天可以处理近50亿的Web请求,为企业提供实时的安全分析更新

最近更新

随机推荐

- 新浪跟风互联网金融 微银行的美梦会成

- 百度的轻应用算盘:与91渠道互补 搜索

- 百度为“小度wifi”低调注册2个wifi域

- 昔日杀毒大佬的浪荡晚年:枪,保镖,女

- 国际原子能机构遭黑客袭击 泄露百余邮

- 精迪敏创始人李哲民:打造一个真实的

- Cisco PGW Softswitch产品SIP和MGCP报

- XP停服引众安全软件角力 360XP防护国

- 我用电脑黑了全世界(七十二)

- Wireshark 1.0.7修复协议解析模块中拒

- MS07-021:Windows CSRSS中允许远程执

- 打造跨行业安全合作新格局 第三届顺丰

- Webmedia Explorer index.php页面的跨

- 今起公布2013司考成绩,云课堂总结六大

- MediaWiki >= 1.5 CSS验证信息泄露漏

- EQ魔法盾 4.0增强版(version:2008090

- 过河拆桥!Netflix将关闭API 背弃第三

- 黑客应聘游戏公司失利 开发外挂致游戏

- h4k_b4n[BCT]:千里之堤 毁于蚁穴

- XP核心驱动本地权限提升漏洞