中文版Putty后门破解分析

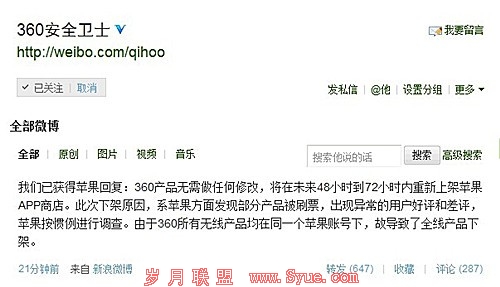

今天IT行业微博热点 中文Putty多款软件存在后门,有的说被绑马,有后门众说纷纷。简单地说软件后门可以分为二种:

一、正常软件与木马进行捆绑,当用户运行软件时,木马或者病毒自动运行,用户不知不觉便中了招。

二、在软件代码中加入了特殊代码,让软件有“特别”的功能,如发送口令到指定服务器,完成木马功能。

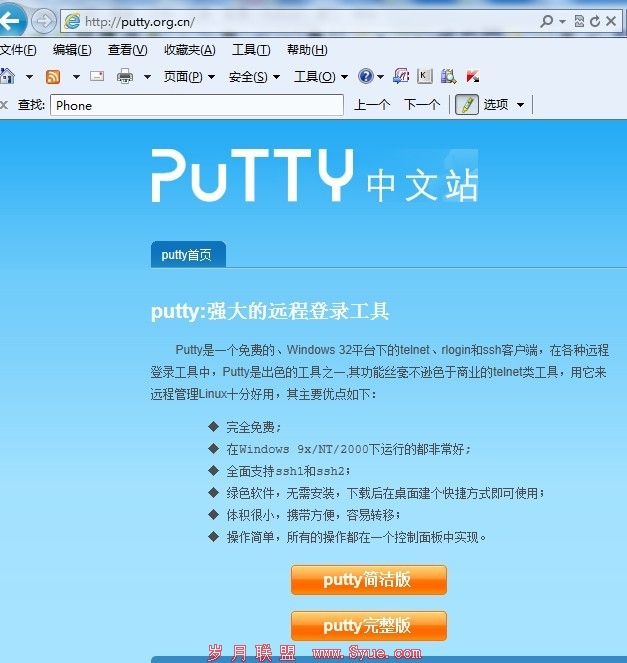

Dancer 和众安全爱好者也参与测试了一个中文版Putty,测试结果如下:

测试网站:http://www.putty.org.cn/

测试时间:2012-1-31日

测试情况:二款软件均有后门

网站首页:

后门分析过程,下载中文版本Putty,VM中测试,软件未发现病毒和木马,但当你填上用户和密码提交后,此软件会将用户和密码,软件信息等发送到指定网站,抓包如下图:

最后一行可以看到,有一个GET请求,就这后门发包处,root用户和密码都发送到了指定的网站,也就是说所有使用这个版本的Putty,只要你登陆过Linux/Unix,你的登陆用户账号和密码都通过这个GET请求发送到后门服务器中。

搞笑的亮点

不过很搞笑的是收密码的网站存在漏洞,并且是权限非常高,我写了一个小工具可以直接将数据暴出来,格式如下:主机-用户名-密码-登陆工具

如下图:

第一条数据表示的意思:

主机:115.x.x.137

用户:root

密码:fexxxxB2

登陆工具:Putty

(图中红块、文字中x 隐藏了直接的信息)

为了验证密码的真实性,我使用官方下载的Putty登陆验证,可以正确登陆上边账号和密码,如下图所示:

也就是说,使用过带后门的Putty或者WinSCP用户的密码都被泄露了,当你看到这里的时候,相信你再也不敢使用中文版的Putty、中文WinSCP了,建议大家去国外官方下载:

putty:http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html

WinSCP:http://sourceforge.net/projects/winscp/files/WinSCP/4.3.6/winscp436setup.exe/download

本文由陕西亿捷智能家居(http://www.yijie029.com/news/html/?436.html)站长Dancer原创编辑,转载请注明出处,小生将不胜感激